manual autopsy.pdf

Vista previa de texto

Figura 2. Contenido de Archivos

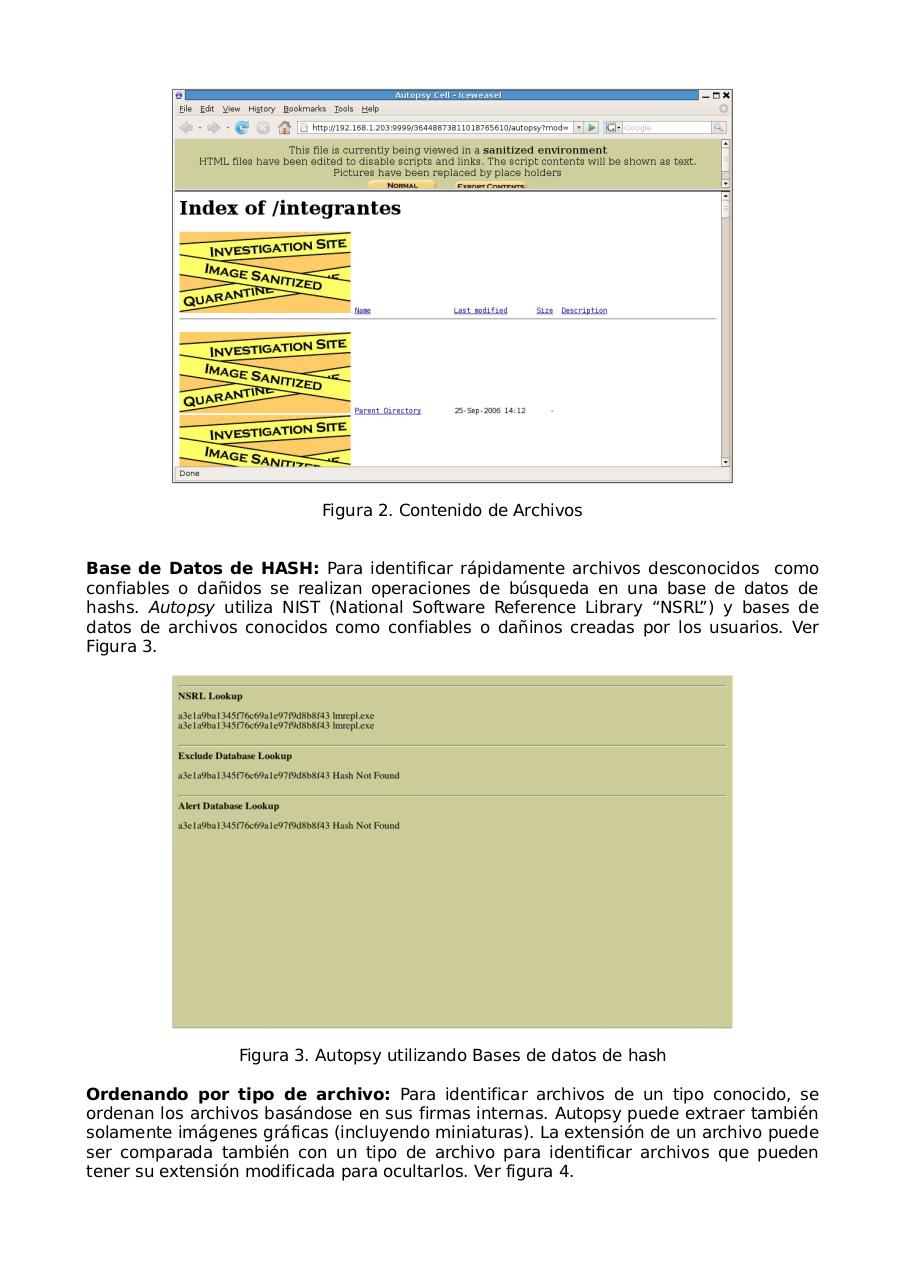

Base de Datos de HASH: Para identificar rápidamente archivos desconocidos como

confiables o dañidos se realizan operaciones de búsqueda en una base de datos de

hashs. Autopsy utiliza NIST (National Software Reference Library “NSRL”) y bases de

datos de archivos conocidos como confiables o dañinos creadas por los usuarios. Ver

Figura 3.

Figura 3. Autopsy utilizando Bases de datos de hash

Ordenando por tipo de archivo: Para identificar archivos de un tipo conocido, se

ordenan los archivos basándose en sus firmas internas. Autopsy puede extraer también

solamente imágenes gráficas (incluyendo miniaturas). La extensión de un archivo puede

ser comparada también con un tipo de archivo para identificar archivos que pueden

tener su extensión modificada para ocultarlos. Ver figura 4.