manual autopsy.pdf

Vista previa de texto

Análisis “En vivo” ocurre cuando el sistema sospechoso empieza a ser analizado

mientras está en ejecución. En este caso, Autopsy y Sleuth Kit son ejecutados desde un

CD en un entorno no confiable. Esto se utiliza frecuentemente durante la respuesta del

incidente mientras está siendo confirmado. Después de la confirmación, se puede

adquirir el sistema y realizar un análisis “En reposo”.

Técnicas de búsqueda de evidencia

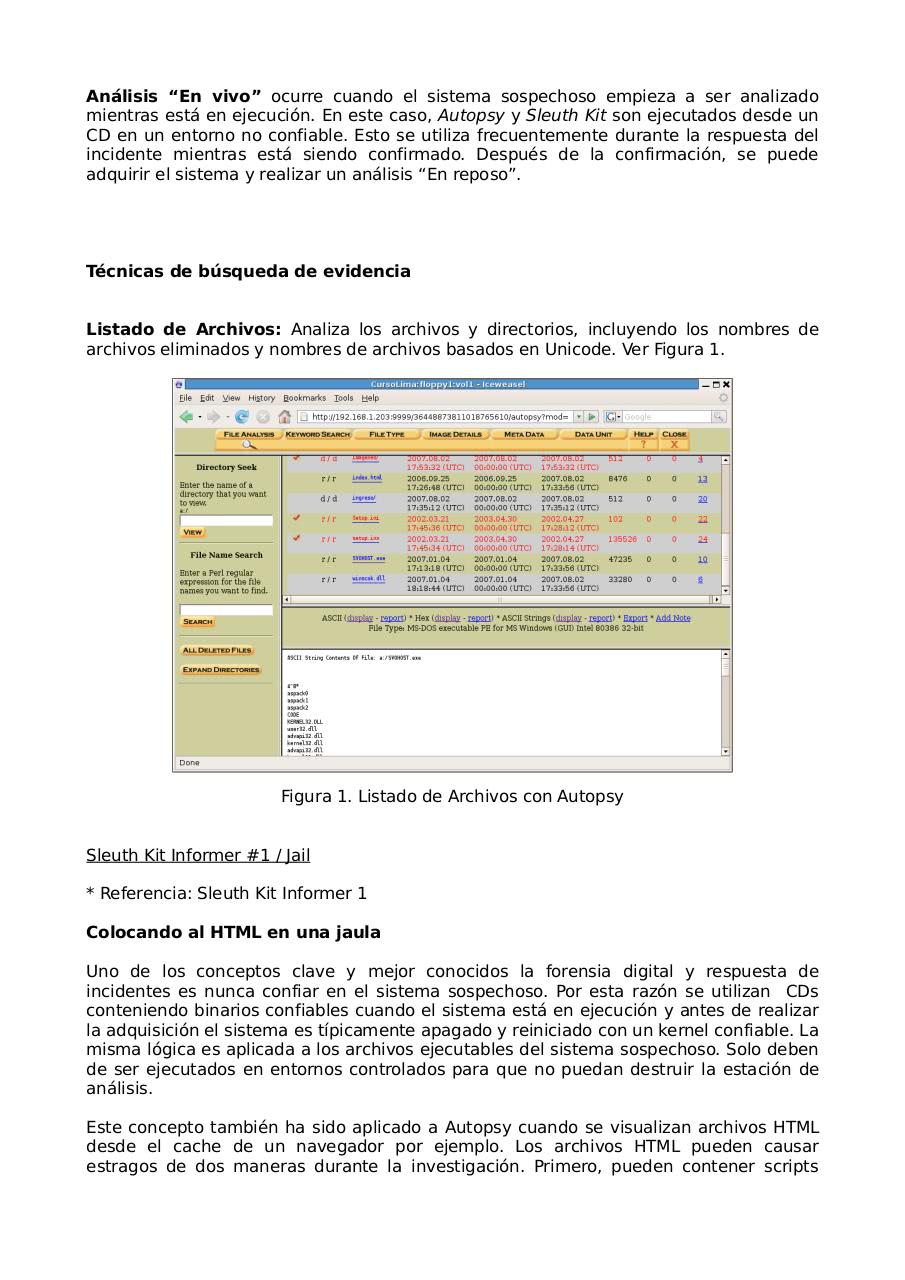

Listado de Archivos: Analiza los archivos y directorios, incluyendo los nombres de

archivos eliminados y nombres de archivos basados en Unicode. Ver Figura 1.

Figura 1. Listado de Archivos con Autopsy

Sleuth Kit Informer #1 / Jail

* Referencia: Sleuth Kit Informer 1

Colocando al HTML en una jaula

Uno de los conceptos clave y mejor conocidos la forensia digital y respuesta de

incidentes es nunca confiar en el sistema sospechoso. Por esta razón se utilizan CDs

conteniendo binarios confiables cuando el sistema está en ejecución y antes de realizar

la adquisición el sistema es típicamente apagado y reiniciado con un kernel confiable. La

misma lógica es aplicada a los archivos ejecutables del sistema sospechoso. Solo deben

de ser ejecutados en entornos controlados para que no puedan destruir la estación de

análisis.

Este concepto también ha sido aplicado a Autopsy cuando se visualizan archivos HTML

desde el cache de un navegador por ejemplo. Los archivos HTML pueden causar

estragos de dos maneras durante la investigación. Primero, pueden contener scripts